O macOS inclui uma tecnologia de segurança chamada Gatekeeper. Basicamente é um sistema integrado no sistema operativo que está de olho no que entra no Mac e que tem uma ação proativa para ajudar a garantir que apenas softwares confiáveis são executados no computador da Apple pelo utilizador. Contudo, esta ferramenta tinha uma grave vulnerabilidade de bypass. Com a ajuda dos investigadores de segurança da Microsoft, a Apple conseguiu corrigir e vedar de novo o a ferramenta.

A falha permitia que o malware contornasse as verificações do Gatekeeper. Notavelmente, a vulnerabilidade afetou até Macs com o modo de bloqueio ultra-seguro ativo.

Gatekeeper: o segurança na porta de entrada do macOS

Apesar do sistema operativo da Apple não ser imune a ataques, a verdade é que a Apple é rápida a intervir. Além disso, atualmente há uma maior cooperação entre os investigadores de segurança das maiores empresas ligadas a este segmento. Foi o que aconteceu com uma vulnerabilidade descoberta no Gatekeeper.

Este é um recurso de segurança integrado ao macOS. Quando o utilizador tenta executar uma nova aplicação para Mac pela primeira vez, o Gatekeeper verifica se esta foi autenticada pela Apple como sendo proveniente de um programador reconhecido.

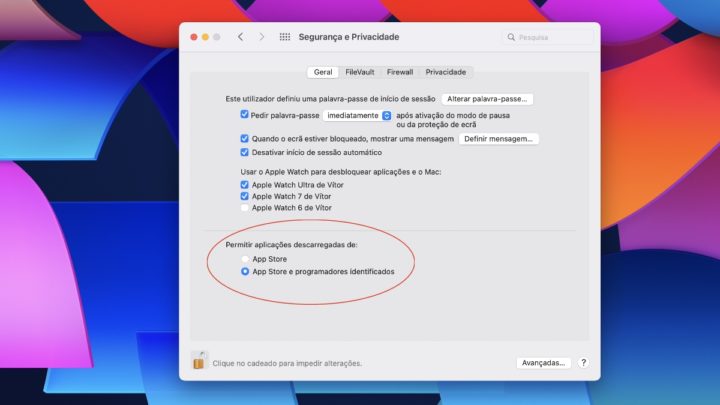

Existem três configurações de Gatekeeper selecionáveis pelo utilizador:

- Permite apenas as aplicações descarregadas da Mac App Store

- Permita também aquelas assinadas por programadores Apple certificados

- Permite todas as aplicações (ocultada para não ser a escolhida)

Assim, quando o utilizador dá ordem de download para descarregar uma nova aplicação da web, o sistema da Apple invoca um atributo chamado com.apple.quarantine que é atribuído ao ficheiro. Esta é a indicação para o Gatekeeper verificar na abertura.

Vulnerabilidade contornava o sistema de segurança (fazia um bypass)

Segundo relata a Bleeping Computer, uma falha do macOS permitiu que um invasor impedisse que o atributo com.apple.quarantine fosse atribuído ao ficheiro, o que significa que ele não acionaria a verificação do Gatekeeper quando aberto. Como tal, a falha Achilles permite que downloads especialmente criados abusem de um problema lógico para definir permissões restritivas da Lista de Controlo de Acesso (ACL) que impedem os navegadores Web e downloaders da Internet de definir o atributo com.apple.quarantine para descarregar o material compactado como ficheiro ZIP.

Como resultado, a aplicação maliciosa contida na carga maliciosa zipada é iniciada no sistema em vez de ser bloqueada pelo Gatekeeper, permitindo que os invasores descarreguem e implantem malware.

O Modo de Bloqueio da Apple, introduzido no macOS Ventura como uma funcionalidade de proteção opcional para utilizadores de alto risco que possam ser alvo pessoal de um ataque cibernético sofisticado, tem como objetivo parar as explorações de execução de código remoto com clique zero e, portanto, não se defende contra a falha Achilles.

Referiu a Microsoft disse na segunda-feira.

Como sempre, é recomendado manter o seu Mac e outros dispositivos Apple totalmente atualizados. Se não quiser atualizar para o macOS Ventura, a Apple oferece a opção de atualizar para a versão mais recente (e mais segura) dos anteriores macOS.

A Apple testa atualmente uma nova funcionalidade de Resposta Rápida de Segurança tanto para dispositivos macOS como iOS, o que lhe permitirá corrigir rapidamente vulnerabilidades de segurança como esta sem necessidade de uma atualização completa do SO.

Fonte: Pplware.